Un nouveau kit de phishing, Kratos, transforme le paysage des cybermenaces et industrialise le vol d'identifiants à grande échelle. D'ici fin 2026, plus de 90% des attaques de ce type pourraient lui ressembler.

Depuis le début de l'année, un nouveau kit Phishing-as-a-Service, donc du hameçonnage en tant que service, qui répond au nom de Kratos, inquiète sérieusement les experts en cybersécurité. Conçu pour permettre à des attaquants peu qualifiés de lancer des campagnes de phishing avancées, il a déjà ciblé des victimes dans plus de 20 pays. Son architecture technique, son usurpation de la marque Adobe et son exfiltration de données via Telegram en font une menace d'un nouveau genre, sur laquelle nous informe l'équipe du threat labs de KnowBe4.

Kratos, le phishing en mode franchise

Le Phishing-as-a-Service (PhaaS), pour bien comprendre, c'est un peu l'équivalent d'une boîte à outils criminelle disponible en ligne, comme un abonnement. Là où un hacker traditionnel devait maîtriser de nombreuses compétences techniques, un kit PhaaS livre tout clé en main, qu'il s'agisse de l'infrastructure cloud, des modèles d'attaque prêts à l'emploi, ou de l'interface de gestion centralisée. Kratos pousse le concept encore plus loin, avec des fonctionnalités dignes des plateformes SaaS (Software-as-a-Service) les plus abouties, mais au service du pire, hélas.

Figurez-vous qu'avant d'être identifié cette année par KnowBe4 Threat Labs, Kratos avait déjà son histoire. Avant d'être ce kit de phishing redoutable, il existait sous la forme d'un logiciel malveillant classique, spécialisé dans le vol silencieux de données. KnowBe4 l'a repéré début 2026 dans sa nouvelle incarnation, à savoir une plateforme centralisée pensée pour multiplier les attaques à grande échelle et les rendre accessibles au plus grand nombre. Plus de 20 pays en ont déjà fait les frais.

Les États-Unis concentrent à eux seuls 33 % des détections, mais personne n'est franchement à l'abri. Le kit s'appuie notamment sur une technique d'ingénierie sociale redoutablement efficace qu'est l'usurpation de la marque que vous connaissez tous (Photoshop, Premiere Pro, Acrobat et autres) : Adobe. Des e-mails qui imitent les notifications de facturation d'Adobe Creative Cloud et Document Cloud poussent les victimes à saisir leurs identifiants, en jouant sur l'urgence, un ressort psychologique toujours aussi dévastateur.

Un arsenal technique impressionnant, qui le rend d'autant plus dangereux

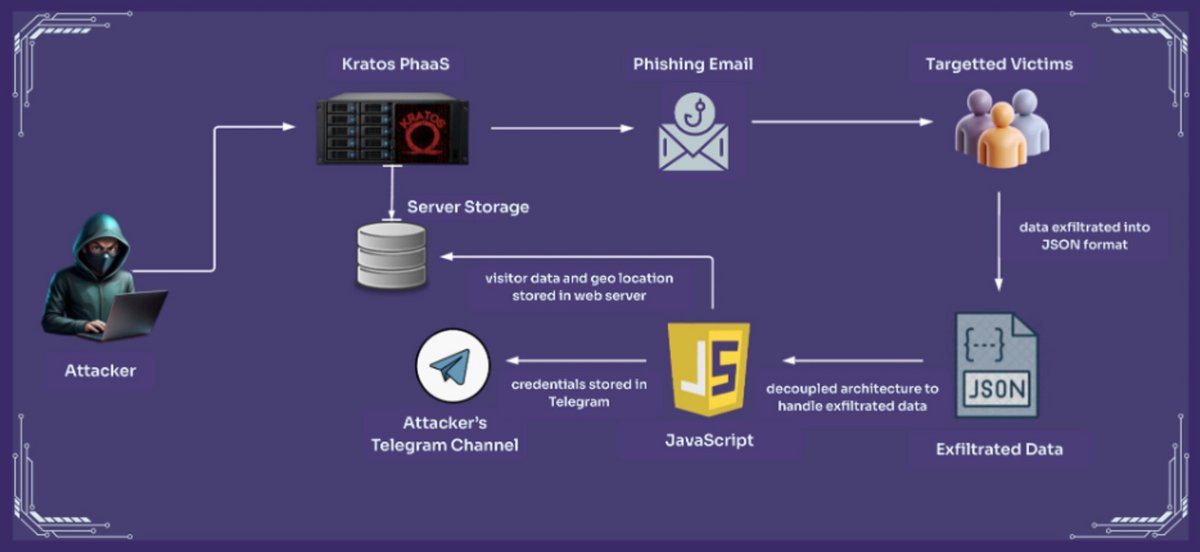

Kratos est très bien outillé. Son tableau de bord administratif suit les victimes en temps réel, les géolocalise à l'aide de services externes comme geoplugin.net, et capture adresses IP, types d'appareils et caractéristiques de navigateur. Autant d'informations exploitées pour contourner les alertes de sécurité basées sur la détection de connexions inhabituelles.

Pour éviter d'être repéré, Kratos joue aussi sur la discrétion. Des filtres CAPTCHA écartent les robots et les chercheurs en sécurité, une liste blanche géographique bloque les connexions depuis des régions non ciblées, et son architecture découplée fait en sorte que les données collectées restent accessibles même si l'URL de phishing est neutralisée. On peut voir cela comme une forme de résilience opérationnelle assez redoutable.

Mais c'est peut-être l'exfiltration qui inquiète le plus les experts. Les identifiants volés sont transmis en temps réel, au format JSON, directement vers un bot Telegram contrôlé par l'attaquant. En transitant par l'API chiffrée de la messagerie, ces données se fondent dans un trafic parfaitement légitime qui rend leur interception par les outils classiques d'analyse réseau quasiment impossible.

Comment se défendre contre une menace qui s'industrialise ?

Pour combattre Kratos, les défenses périmétriques classiques montrent vite leurs limites. Le kit dispose d'une palette impressionnante de vecteurs d'attaque : liens piégés, codes QR ciblant les mobiles, pièces jointes HTML ou SVG obfusquées, fausses invitations calendrier ICS, e-mails EML contournant les filtres d'authentification SPF, DKIM et DMARC, et même des PDF qui embarquent des QR codes malveillants. Chaque format exploite une habitude différente des utilisateurs.

KnowBe4 recommande ici d'adopter une approche de gestion du risque humain que l'entreprise cyber affectionne, le Human Risk Management. L'idée est de connecter directement les renseignements sur les menaces en temps réel à la sensibilisation des utilisateurs, pour transformer le traditionnel maillon faible en première ligne de défense, complétée par une authentification résistante au phishing.

Quoi qu'il en soit, le nombre de kits PhaaS actifs a doublé en 2025, et plus de 90% des attaques de vol d'identifiants pourraient passer par ce type de plateforme d'ici fin 2026. Kratos n'est que la partie émergée de l'iceberg. La cybercriminalité s'est bel et bien professionnalisée, et la défense n'a plus le droit de rester en retard.